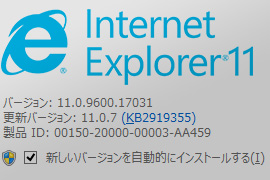

(続報:2014年5月2日 11:00)

マイクロソフトより、この脆弱性に対応した修正プログラムの提供が開始になりました。自動更新が設定されている場合、自動的に修正プログラムが適用されます。

米Microsoft、IE脆弱性に対応する修正パッチの緊急配布開始 -INTERNET Watch

セキュリティ アドバイザリ (2963983) の脆弱性を解決する MS14-021 (Internet Explorer) を定例外で公開 - 日本のセキュリティチーム - Site Home - TechNet Blogs

Windowsの標準のブラウザーである「Internet Explorer」(IE)6〜11に影響する脆弱性が発表されました。これに対する更新プログラムは現時点(2014年4月30日 13:00)では提供されていません。

つまり、現行の全バージョンのIEに修復されていない脆弱性がある状態で、使い続けることで、知らない間に攻撃を受ける可能性があります。

IE6〜11に影響のあるゼロデイ脆弱性、すでに標的型攻撃も確認 -INTERNET Watch

IEのゼロデイ脆弱性、攻撃回避策の手順をマイクロソフトが説明 -INTERNET Watch

今できる確実性の高い対策は、別のブラウザーを使うこと

マイクロソフトでは現在「セキュリティアドバイザリ」として、危険を緩和するための情報を提供していますが、方法は複雑で、確実な対策でもありません。更新プログラムが提供されるまでは、別のブラウザーを使うようにすることが有効です。

Windowsに対応していて安全性が高いブラウザーとしては「Google Chrome」と「Firefox」などが挙げられます。できるネットでは、Google Chromeのインストールの方法を解説しています

Google Chromeをインストールするには

Google ChromeにIEのお気に入りや設定をインポートするには

Google Chrmoeを通常使う「規定のブラウザー」にするには/規定をIEに戻すには

社内のイントラネットなど、どうしてもIEでないと利用できないサイトがある場合には、サイトの安全性を確認したうえで、安全性が確認されたサイトにだけアクセスするようにします。

今回のIEの脆弱性はどこが危険なの?

マイクロソフトのセキュリティアドバイザリによると、今回判明したIEの脆弱性は「リモートでコードが実行される脆弱性」とのことです。

攻撃者は、Internet Explorer を介してこの脆弱性の悪用を意図して特別に細工した Web サイトをホストし、ユーザーを誘導してその Web サイトを表示させる可能性があります。

マイクロソフト セキュリティ アドバイザリ 2963983

IEで閲覧したホームページに悪意のあるコード(プログラム)が埋め込まれていた場合、悪意のあるプログラムをダウンロードさせられたり、フィッシング詐欺のサイトに誘導されたりと、想定される被害はさまざまで、非常に危険性が高いと考えられます。